Tarix:15/11/16

PİN kodun köməyi ilə smartfonun blokdan çıxarılması metodu təhlükəli ola bilər. “SpringSource” şirkətinin keçmiş texniki direktoru Adrian Kolyerin “The Morning Paper” adlı populyar bloqunda cihazlara müdaxilənin yeni üsulu təsvir edilib.

PİN kodun köməyi ilə smartfonun blokdan çıxarılması metodu təhlükəli ola bilər. “SpringSource” şirkətinin keçmiş texniki direktoru Adrian Kolyerin “The Morning Paper” adlı populyar bloqunda cihazlara müdaxilənin yeni üsulu təsvir edilib.

“ICTnews” Elektron Xəbər Xidməti “cnews.ru” saytına istinadən yazır ki, hakerlər PİN kod yığımını izləmək üçün “Wi-Fi” siqnalını təhlil edirlər. Qurğuya müdaxilə aşağıdakı formada baş verir. Məsələn, kafedə əlində smartfon masa arxasında əyləşmiş ziyarətçini öz qurbanı kimi seçmiş haker simsiz giriş yaradır.

Kolyer iddia edir ki, qurğunun “Wi-Fi” siqnalı, həmçinin PİN kodu yığan istifadəçinin barmaqlarının vəziyyətindən asılıdır.

Beləliklə, “Wi-Fi” siqnalının titrəyişlərini təhlil və interpretasiya edən haker cari anda cihazda daxil edilmiş kodu öyrənə bilər.

Qurğulara belə müdaxilə üsulu “WindTalker” (“Küləklə danışan”) adlandırılıb. Digər müdaxilə üsullarından (məsələn, basılan klavişlərin səsi üzrə parolları müəyyənləşdirən və ya əlin hərəkətini (yaxud mausun) izləyən) fərqli olaraq, yeni müdaxilə üsulu cihaza bilavasitə giriş və bu zonada mövcud “Wi-Fi” kanallar üzrə qoşulma tələb etmir.

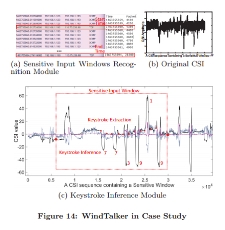

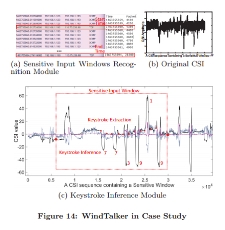

“WindTalker” “Wi-Fi” siqnalının məlumatlarını və ona dəyişiklikləri müqayisə edir. Mikromaneələr “Channel State Information” (CSI) zaman sırasında unikal pattern yaradırlar. Bundan sonra bütün informasiya xüsusi proqramda toplanılır və alqoritmlərin köməyi ilə təhlil edilir.

Məqalənin müəllifi “WindTalker”i sınaqdan keçirmiş insanlara və “Alipay” ödəmə sistemində hesab sahiblərinə istinadən qeyd edib ki, müdaxilə cəhdinin ödəmə sistemi üçün əldə etdiyi 3 mümkün paroldan biri uyğun gəlib.

Emil Hüseynov

Smartfona müdaxilə etmədən PİN kodu oğurlamaq üsulu tapılıb

PİN kodun köməyi ilə smartfonun blokdan çıxarılması metodu təhlükəli ola bilər. “SpringSource” şirkətinin keçmiş texniki direktoru Adrian Kolyerin “The Morning Paper” adlı populyar bloqunda cihazlara müdaxilənin yeni üsulu təsvir edilib.

PİN kodun köməyi ilə smartfonun blokdan çıxarılması metodu təhlükəli ola bilər. “SpringSource” şirkətinin keçmiş texniki direktoru Adrian Kolyerin “The Morning Paper” adlı populyar bloqunda cihazlara müdaxilənin yeni üsulu təsvir edilib.“ICTnews” Elektron Xəbər Xidməti “cnews.ru” saytına istinadən yazır ki, hakerlər PİN kod yığımını izləmək üçün “Wi-Fi” siqnalını təhlil edirlər. Qurğuya müdaxilə aşağıdakı formada baş verir. Məsələn, kafedə əlində smartfon masa arxasında əyləşmiş ziyarətçini öz qurbanı kimi seçmiş haker simsiz giriş yaradır.

Kolyer iddia edir ki, qurğunun “Wi-Fi” siqnalı, həmçinin PİN kodu yığan istifadəçinin barmaqlarının vəziyyətindən asılıdır.

Beləliklə, “Wi-Fi” siqnalının titrəyişlərini təhlil və interpretasiya edən haker cari anda cihazda daxil edilmiş kodu öyrənə bilər.

Qurğulara belə müdaxilə üsulu “WindTalker” (“Küləklə danışan”) adlandırılıb. Digər müdaxilə üsullarından (məsələn, basılan klavişlərin səsi üzrə parolları müəyyənləşdirən və ya əlin hərəkətini (yaxud mausun) izləyən) fərqli olaraq, yeni müdaxilə üsulu cihaza bilavasitə giriş və bu zonada mövcud “Wi-Fi” kanallar üzrə qoşulma tələb etmir.

“WindTalker” “Wi-Fi” siqnalının məlumatlarını və ona dəyişiklikləri müqayisə edir. Mikromaneələr “Channel State Information” (CSI) zaman sırasında unikal pattern yaradırlar. Bundan sonra bütün informasiya xüsusi proqramda toplanılır və alqoritmlərin köməyi ilə təhlil edilir.

Məqalənin müəllifi “WindTalker”i sınaqdan keçirmiş insanlara və “Alipay” ödəmə sistemində hesab sahiblərinə istinadən qeyd edib ki, müdaxilə cəhdinin ödəmə sistemi üçün əldə etdiyi 3 mümkün paroldan biri uyğun gəlib.

Emil Hüseynov

Baxış sayı: 593

© İstifadə edilərkən İctnews-a istinad olunmalıdırOxşar xəbərlər

- Tanınmış antivirus şirkəti Azərbaycan bazarına daxil olmaq istəyir

- BMT müəssisələri kibertəhlükələrlə mübarizə aparacaq

- Mobil telefonların İMEİ kodları

- ABŞ məmurlarının və siyasətçilərinin hesabları sındırılıb

- Hakerlər “Sony” şirkətini “sındırdı”

- “Panasonic” smartfon bazarına çıxır

- Şimali Koreya ixtisaslı hakerlər yetişdirir

- Facebook hakerlarin diqqət mərkəzindədir

- VİRTUAL ALƏMİN İNTELLEKTUAL OĞRULARI

- Azərbaycanda şəbəkə insidentləri və virus aktivliyi

- iOS 5-i sındırıblar

- Rusiyada “Təhlükəsiz İnternet Cəmiyyəti” yaranıb

- Yunanıstanda İnterpol və Pentaqonun saytlarını qıran haker həbs edilib

- NASA dünya ictimaiyyətini diqqətli olmağa çağırıb

- Yeni Zellandiya kibertəhlükəsizlik strategiyasını həyata keçirir